Viele von uns setzen auf die UDM Pro als Router und VPN-Gateway – bis man merkt, dass sie bei WireGuard spätestens bei etwa 300 Mbit/s an ihre Grenzen stößt.

Wenn man aber zu Hause eine 1-Gbit-Leitung hat, will man die natürlich auch ausnutzen.

Also: raus mit dem VPN aus der UDM Pro – rein in die Synology DS1821+.

In diesem Beitrag zeige ich dir, wie du den WireGuard-Tunnel direkt auf deiner NAS einrichtest, optimierst und am Ende stabile 500 Mbit/s (und mehr) erreichst.

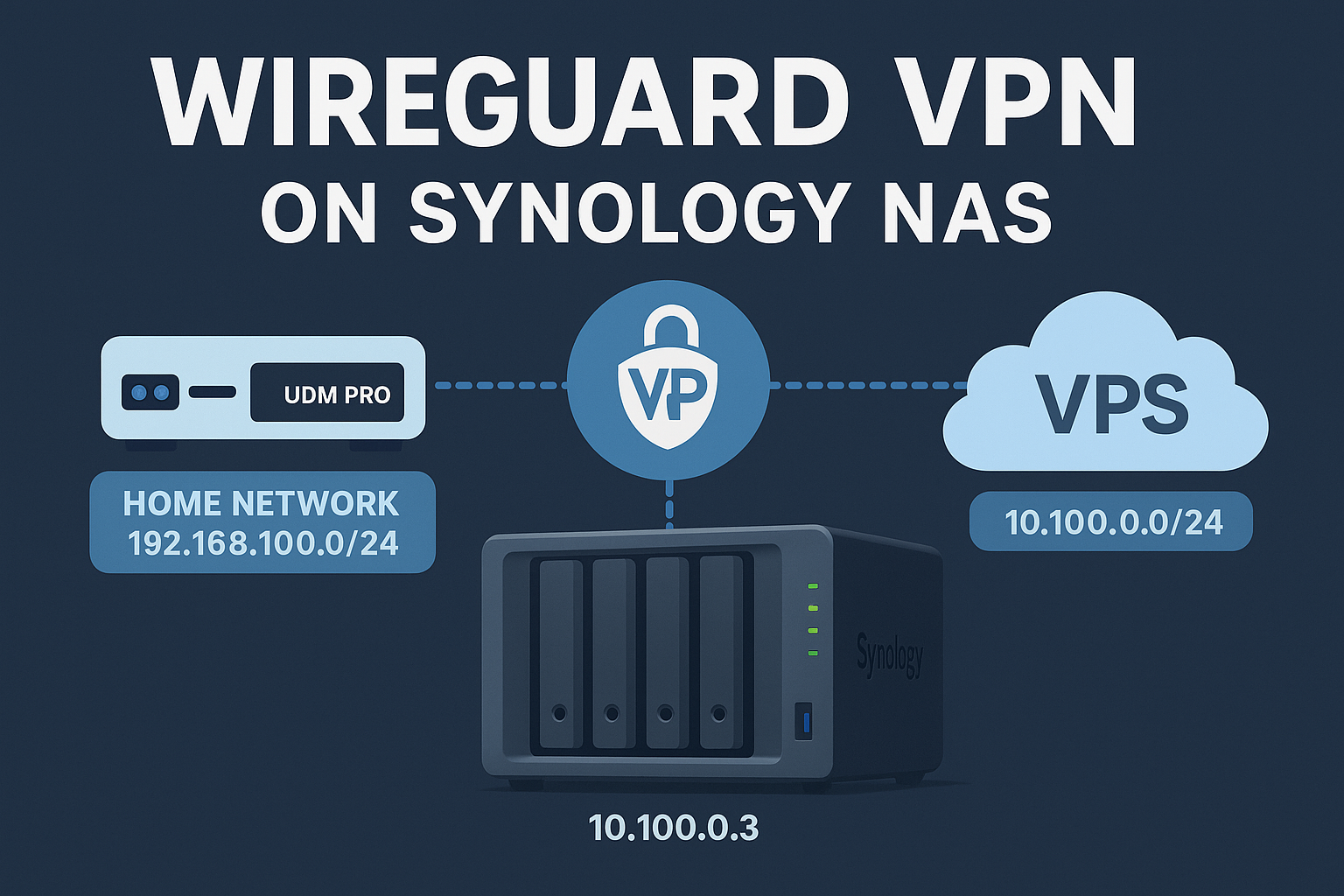

🧩 Zielbild

- Standort A: Synology NAS im Heimnetz (192.168.100.0/24)

- Standort B: Hetzner VPS (10.100.0.0/24)

- Verbindung über WireGuard mit Routing in beide Richtungen

⚙️ 1. Installation von WireGuard auf der Synology

DSM 7.3 bringt WireGuard nicht von Haus aus mit, aber du kannst es ganz einfach per .spk-Datei nachrüsten.

Ich habe das Paket direkt über das Terminal installiert:

sudo synopkg install WireGuard-v1000-1.0.20220627.spk

Danach prüfst du, ob das Kernelmodul aktiv ist:

lsmod | grep wireguard

which wg

which wg-quick

Wenn du hier Ausgaben bekommst, ist alles korrekt geladen.

⚙️ 2. WireGuard konfigurieren

Synology (Client)

Datei: /etc/wireguard/wg0.conf

[Interface]

PrivateKey = <PRIVATE_KEY_SYNO>

Address = 10.100.0.3/24

MTU = 1392

[Peer]

PublicKey = <PUBLIC_KEY_VPS>

PresharedKey = <PSK>

Endpoint = <HETZNER_IP>:51820

AllowedIPs = 10.100.0.0/16

PersistentKeepalive = 25

⚙️ 3. Tunnel starten

Auf der Synology:

/usr/local/bin/wg-quick up wg0

wg show

Auf dem VPS:

sudo systemctl enable wg-quick@wg0

sudo systemctl start wg-quick@wg0

Wenn auf beiden Seiten ein „latest handshake“ erscheint, ist der Tunnel aktiv. 🎉

📡 4. Routing auf der UDM Pro

Damit Geräte im Heimnetz die Server in der Cloud erreichen, musst du in der UDM Pro eine statische Route anlegen:

| Feld | Wert |

|---|---|

| Destination | 10.100.0.0/24 |

| Next Hop | 192.168.100.3 (deine Synology) |

| Distance | 1 |

Danach läuft aller Traffic ins 10.100.0.0-Netz automatisch über die NAS.

🧠 5. MTU optimieren

Ein entscheidender Punkt für Performance: die richtige MTU.

Teste mit Ping-Paketen, wie groß die maximale Paketgröße ist:

ping -M do -s 1410 10.100.0.5

Wenn du „Message too long, mtu=1393“ siehst, ist dein Pfad begrenzt.

In meinem Fall lag die optimale MTU bei 1392 Bytes.

Also in der wg0.conf:

MTU = 1392

Damit TCP-Verbindungen automatisch an die MTU angepasst werden, kannst du noch diese Regel setzen:

iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN \

-j TCPMSS --clamp-mss-to-pmtu

⚙️ 6. Geschwindigkeit testen

Auf dem Hetzner-Server:

sudo apt install iperf3 -y

iperf3 -s

Auf der Synology:

/opt/bin/iperf3 -c 10.100.0.5 -P 5 -t 20

Das öffnet fünf parallele Streams und liefert realistische Werte.

Ergebnisse bei mir:

| Gerät | Durchsatz | Bemerkung |

|---|---|---|

| Synology → Hetzner | ~450–500 Mbit/s | stabil |

| Mac mini M4 → Hetzner | ~950 Mbit/s | volles Gigabit |

| UDM Pro → Hetzner | ~300 Mbit/s | CPU-Limit |

🐳 7. Warum Docker bremst

Wenn WireGuard in einem Docker-Container läuft, verlierst du deutlich Leistung.

Der Grund: Netzwerk-Overhead durch virtuelle Bridges, fehlender direkter Kernelzugriff und oft nur eine zugewiesene CPU.

In Containern sind 150–250 Mbit/s normal.

Lösung:

WireGuard direkt im DSM-Kernel betreiben oder Container mit --network host starten.

⚡ 8. Fazit

| Gerät | Bandbreite | Bemerkung |

|---|---|---|

| UDM Pro | ~300 Mbit/s | CPU-Limit |

| Synology DS1821+ | ~500 Mbit/s | AES-NI, Kernel-WireGuard |

| Mac mini M4 | ~950 Mbit/s | volle Gbit-Power |

500 Mbit/s klingen vielleicht „weniger spektakulär“, aber das ist mehr als die meisten DSL-Leitungen in Deutschland überhaupt schaffen – und du bekommst das Ganze verschlüsselt, stabil und mit 6–8 ms Latenz nach Hetzner. 🏎️